Wie Sie Ihre Daten und Ihre digitale Identität schützen können

In diesem Webinar konzentriert sich unser IT-Sicherheitschampion Pavel Matějíček auf mehrere wichtige Themen im Bereich der Cybersicherheit. In der Einführung erfahren Sie , wie Sie Phishing erkennen und vermeiden, in die Fallen moderner Cyberangriffe nicht nur per E-Mail zu tappen. Als nächstes wurde die Zukunft ohne Passwörter diskutiert – welche Alternativen erwarten uns und wann wird sie kommen? Ist sie überhaupt möglich? Es wurde auch darüber gesprochen, wie Sie Ihre Online-Identität schützen können und mit welcher Technologie Sie sich gut ausstatten sollten.

Webinar-Aufzeichnung

Wie erkennt man Phishing?

In letzter Zeit ist es aufgrund der zunehmenden Zahl von Angriffen schwieriger geworden , zu unterscheiden, mit welcher Art von Betrug wir es zu tun haben. Was genau ist also Phishing? Es handelt sich um eine der sogenannten Social-Engineering-Methoden, bei denen durch Manipulation versucht wird, an Ihre Anmeldedaten oder andere wichtige Daten zu gelangen. Es gab Zeiten, in denen es leicht zu erkennen war. Der Angriff zeichnete sich durch schlechtes, gebrochenes oder maschinell übersetztes Englisch aus, und diese „Verbesserung“ ist hauptsächlich auf die Verbesserung der automatischen Übersetzer zurückzuführen.

Die betrügerische E-Mail oder Nachricht fordert Sie in der Regel auf, eine betrügerische Website aufzurufen, wo Sie sich anmelden, einen bösartigen Anhang voller Malware öffnen usw. Dadurch werden entweder Ihre Anmeldedaten gestohlen oder die Malware kompromittiert. Der Phishing-Angriff hat seinen Zweck erfüllt und Sie haben sich aus dem Staub gemacht. Diese Angriffe sind in etwa 60% der Fälle erfolgreich.

Arten von Phishing

Bekannte Klassiker und aktuelle Neuheiten

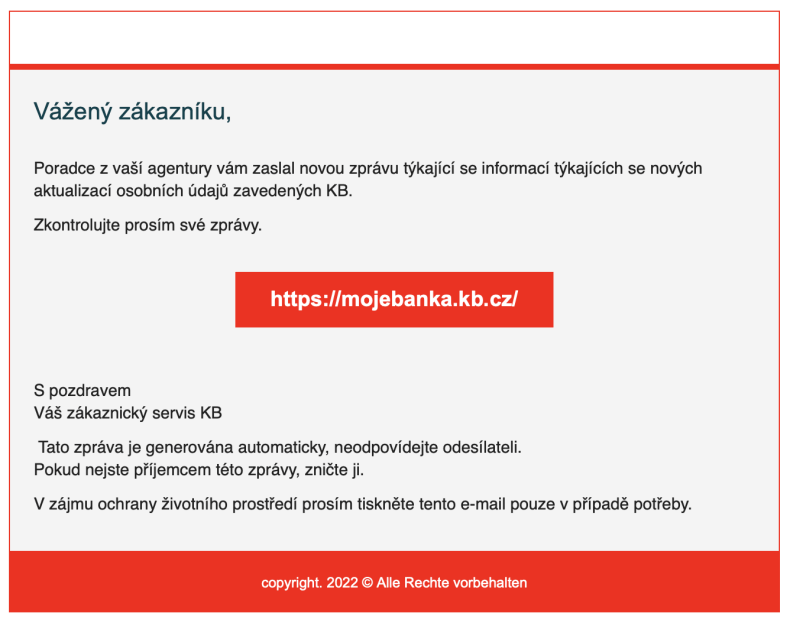

Hier haben wir es mit einem Klassiker zu tun, den jeder Benutzer mindestens einmal gesehen hat – eine E-Mail kommt an, die so geschrieben ist, dass jeder einen Teil davon wiedererkennen kann und daher leicht glaubhaft ist. Sie enthält immer noch gelegentlich grammatikalische Fehler, dem Klick fehlt manchmal ein HTTPS-Zertifikat und sie richtet sich in der Regel nicht an Sie persönlich. Es kann sich um eine offizielle E-Mail von einer Institution, ein Produktangebot usw. handeln.

Dann gibt es noch Spear-Phishing, das spezifisch ist und entweder auf Sie oder Ihr Unternehmen abzielt. Die Angreifer haben sich also bereits die Mühe gemacht, Informationen über Sie herauszufinden und geben sich oft als jemand aus, den Sie kennen. Diese Art von Phishing wird professionell gehandhabt, die betrügerischen Websites haben ein gültiges Zertifikat und sind sehr schwer von den echten zu unterscheiden. Der Absender verwendet oft so genannte Homoglyphen, d.h. Zeichen, die einander sehr ähnlich sind, so dass Sie sie beim Lesen nicht auseinanderhalten können.

Phishing besteht nicht mehr nur aus E-Mails

In der Vorweihnachtszeit gab es eine große Anzahl von Smishing-Angriffen, d.h. Phishing durch SMS-Nachrichten. Bei dieser Art von Angriffen versuchen die Angreifer, die Anti-Spam- und Anti-Phishing-Tools auf den Computern zu umgehen und verlassen sich auf die Tatsache, dass normale Benutzer so etwas nicht auf ihren Telefonen haben. Auch hier verwenden sie verschiedene Tricks, um Sie zum Klicken zu bewegen – kopieren Sie diesen Link in Ihren Browser usw.

Vishing ist keine betrügerische Nachricht, sondern ein Telefonanruf, der darauf abzielt, so viele Informationen wie möglich aus Ihnen herauszubekommen, die dann oft für den nächsten Angriff verwendet werden. Die andere Möglichkeit ist, dass der Angreifer Sie direkt auffordert, eine Aktion durchzuführen – eine E-Mail zu öffnen, sich irgendwo anzumelden, eine App auf Ihren Desktop herunterzuladen…

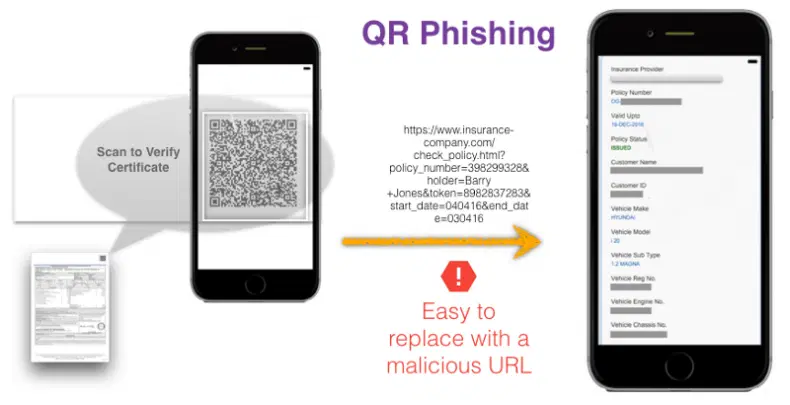

Ein heißer neuer Trend, der sich derzeit eines beispiellosen Wachstums erfreut, ist das Quishing, eine Form des QR-Code-Betrugs, bei der Sie auf die Website eines Betrügers gelangen, wo Sie dann Ihre Daten verlieren.

Derzeit können wir auch viele andere Modelle des Social Engineering antreffen, die nicht weniger heimtückisch sind, wie das so genannte OMG-Kabel. Es sieht aus wie ein ganz normales Kabel, mit dem Sie Ihr Telefon an Ihren Computer anschließen, aber der Haken ist, dass es einen separaten Wi-Fi-Hotspot erzeugen kann, mit dem sich ein Angreifer aus der Ferne verbinden und alles aufzeichnen kann, was Sie eingeben, einschließlich Passwörter oder andere sensible Daten.

Sind Sie an mehr interessiert?

Phishing, Quishing, SPAM und SCAM – was ist was und wie erkennt man es?

Mehr über Homoglyphen

Homoglyphen-Generator

URL-Analysator

E-Mail-Kopfzeilen-Analysator

VirusTotal

Gibt es eine Zukunft ohne Passwörter?

Das Problem mit Passwörtern ist, dass sie in großer Zahl benötigt werden und schwer zu merken sind. Ein gutes , sicheres Passwort sollte etwa 15 Zeichen lang sein, nach dem Zufallsprinzip vergeben werden und eine Vielzahl von Zeichen enthalten. Deshalb ist es mehr als ratsam, einen Passwort-Manager auszuwählen und zu verwenden, der Ihnen die harte Arbeit abnimmt und Ihnen hilft, betrügerische Websites zu erkennen. Es ist definitiv nicht ratsam, für alle verschiedenen Benutzerkonten dieselben Passwörter zu verwenden!

Wie lange werden die Passwörter bei uns bleiben?

Viele Institutionen und Dienste haben die Zwei-Faktor-Authentifizierung noch nicht für sich entdeckt und haben immer noch Passwörter, die auf Monitoren und dergleichen ausgehängt werden. Einige Dienste gehen bereits dazu über, das Einloggen mit dem sogenannten „Passkey“. Ein Passkey ist ein digitaler Datensatz, der Ihre Informationen sicher mit einem Dienst verknüpft, indem er z.B. einen Fingerabdruck, einen Gesichtsscan oder eine andere Displaysperre verwendet, um die manuelle Passworteingabe zu ersetzen. Aber es gibt auch eine Reihe von Diensten, die diese Option nicht nutzen und dies auch für lange Zeit nicht tun werden.

Nützliche Links

Passwort-Manager – wie geht das?

Wie sicher ist mein Passwort?

Wie lange würde es dauern, mein Passwort zu knacken?

Klebriges Passwort

Bitwarden

Wie benutzt man bitwarden?

Passkey für iPhone

Passkey für Android

Wurde ich reingelegt?

Warum nicht LastPass verwenden?

Digitales Erbe